La productividad y la colaboración son fundamentales en cualquier organización que busque mantenerse competitiva en el mercado actual. En este contexto, Microsoft 365 se ha convertido en una de las herramientas más potentes para ayudar a las empresas a optimizar sus operaciones diarias, permitiendo a los equipos trabajar de manera más eficiente y coordinada. En ihosting, vamos más allá de la simple implementación: ofrecemos un enfoque integral para que aproveches al máximo todo lo que esta suite tiene para ofrecer.

¿Cómo Microsoft 365 Aumenta la Productividad y la Colaboración?

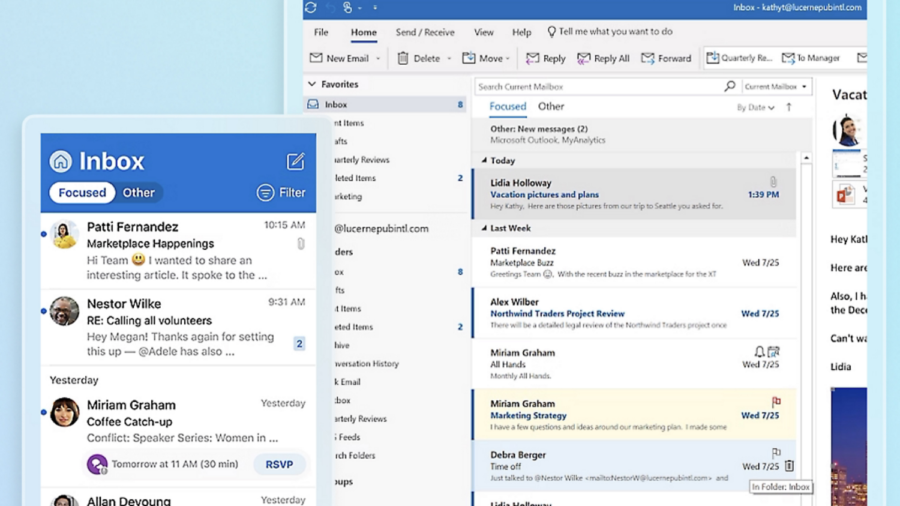

Microsoft 365 combina una serie de aplicaciones y servicios en la nube que están diseñados para facilitar el trabajo en equipo y mejorar la productividad. Estas son algunas de las maneras en que esta suite puede beneficiar a tu negocio:

Colaboración en Tiempo Real: Microsoft 365 incluye herramientas colaborativas como Microsoft Teams, SharePoint y la posibilidad de editar documentos en conjunto en aplicaciones como Word y Excel. Según un informe de Forrester, las empresas que adoptan Microsoft 365 han visto un aumento del 40% en la colaboración entre sus empleados (Forrester, «The Total Economic Impact of Microsoft 365 E3», 2020). Esto significa que los equipos pueden trabajar en documentos y proyectos en tiempo real, sin tener que esperar a que un archivo esté disponible o se envíe por correo.

Flexibilidad para Trabajar Desde Cualquier Lugar: En la era de la transformación digital, el trabajo remoto y la flexibilidad laboral se han vuelto una necesidad. Microsoft 365 está diseñado para funcionar en cualquier dispositivo y desde cualquier ubicación, lo que permite a los empleados acceder a sus correos electrónicos, documentos y aplicaciones tanto desde la oficina como desde casa. De acuerdo con una encuesta de Gartner, el 82% de las empresas experimentaron un aumento en la satisfacción de los empleados al ofrecerles opciones de trabajo flexible (Gartner, «Digital Workplace Survey», 2022). Esta flexibilidad fomenta la productividad y asegura que el trabajo continúe sin interrupciones.

Seguridad Avanzada: La protección de los datos es crítica para cualquier negocio, y Microsoft 365 garantiza una seguridad robusta. Con más de 90 certificaciones y estándares de seguridad y privacidad, como ISO 27001 y el cumplimiento de GDPR, esta suite asegura que tus datos estén protegidos en todo momento. Según el reporte de Cybersecurity Ventures, el costo promedio de una brecha de seguridad para una empresa ha alcanzado los 3.86 millones de dólares, por lo que invertir en una solución segura como Microsoft 365 puede ser una decisión estratégica (Cybersecurity Ventures, «2022 Official Annual Cybercrime Report»).

Los Beneficios de Elegir Microsoft 365 con ihosting

Si bien Microsoft 365 es una solución poderosa, integrarla correctamente en tu empresa requiere experiencia y soporte personalizado. En ihosting, no solo te ofrecemos la implementación de Microsoft 365, sino que también te acompañamos en cada paso del proceso para que saques el máximo provecho de esta herramienta:

- Facturación en moneda local: simplifica tu contabilidad y optimiza tus finanzas con la posibilidad de recuperar el IVA.

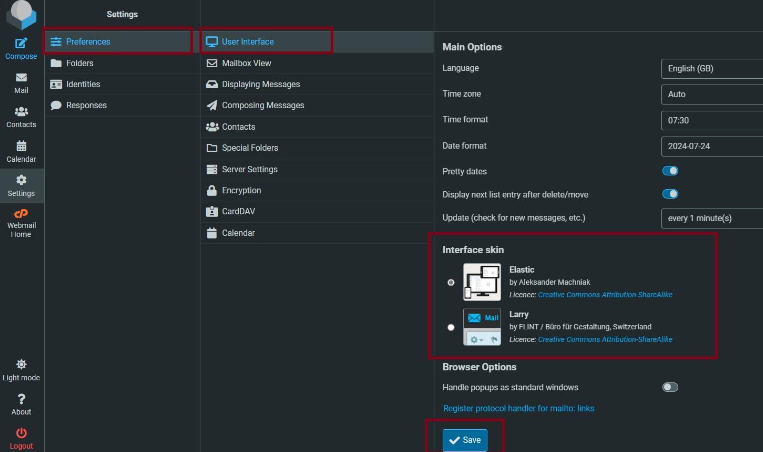

- Acompañamiento en la migración: te guiaremos durante todo el proceso de migración y configuración, asegurando que tu implementación de Microsoft 365 sea sencilla y fluida.

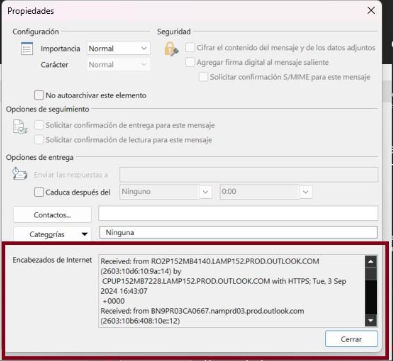

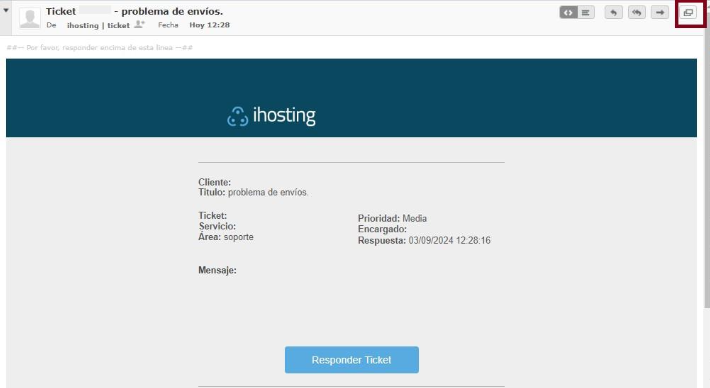

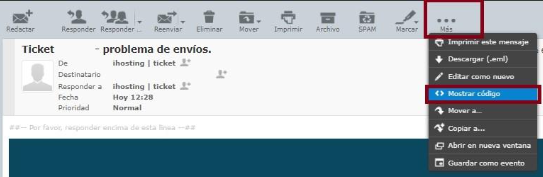

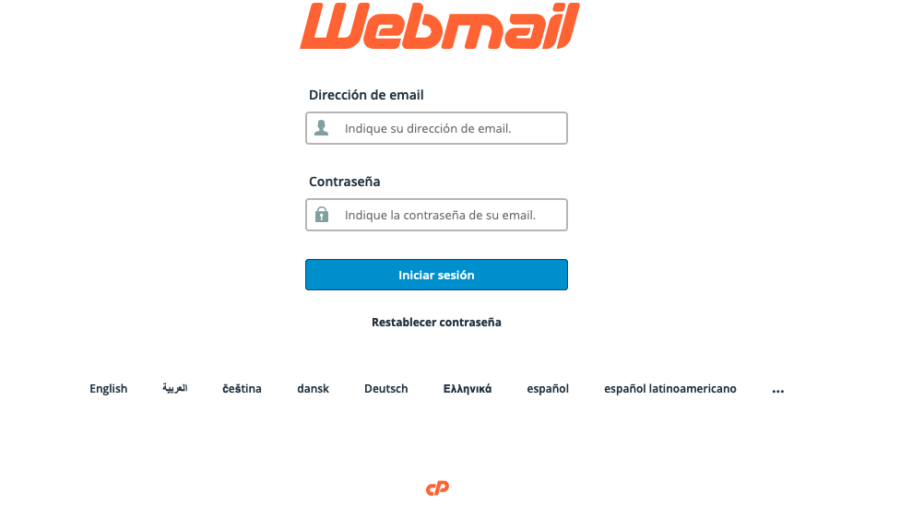

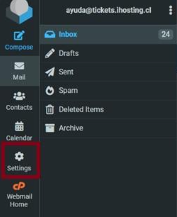

- Soporte cercano: Con ihosting, tienes acceso a un equipo cercano y disponible para resolver cualquier duda que tengas en el día a día, sin necesidad de recurrir a otros canales de soporte.

- Gestión de licencias a medida: Adaptamos y gestionamos las licencias de acuerdo con las necesidades cambiantes de tu empresa, asegurándonos de optimizar su uso sin duplicidades. Nos encargamos de revisar cualquier situación que pueda generar un conflicto, como:

- Evita duplicidades: si tienes un contrato vigente, ya sea directo con Microsoft o con otro partner, te asesoramos en la transición y planificamos la migración al vencimiento del contrato actual para evitar costos innecesarios.

- Compatibilidad con otras licencias: evaluamos tus servicios actuales para evitar solapamientos con las nuevas licencias. Tendrás la seguridad de contar solo con las licencias necesarias para tu negocio, de manera eficiente y sin complicaciones.

Recibe Asesoría Personalizada y Eleva la Productividad de tu Empresa

En ihosting, sabemos que cada negocio tiene sus propias necesidades y desafíos. Por eso, ofrecemos una consultoría gratuita para ayudarte a elegir el plan de Microsoft 365 que mejor se adapte a las necesidades de tu empresa, desde soluciones básicas hasta opciones avanzadas de colaboración y seguridad.

Permítenos guiarte para que encuentres la solución ideal y obtengas el máximo valor de esta poderosa herramienta.

Contáctanos a través de ventas@ihosting.cl o llama a nuestra Mesa Central: 800 613 900, opción 1. Estamos aquí para ayudarte a transformar la productividad de tu empresa.